Lectores de Proximidad vs. Biométricos vs. PIN – ¿Cuál elegir?

Descubre las diferencias entre los lectores de proximidad, biométricos y de PIN para control de acceso.

Analizamos sus ventajas, desventajas y cuál es la mejor opción para tu empresa. ¡Conoce más aquí!

En el ámbito de la seguridad empresarial, la elección del sistema de control de acceso adecuado es esencial para proteger activos y garantizar operaciones seguras. Los métodos de autenticación más comunes incluyen lectores de proximidad, biométricos y de PIN. A continuación, se presenta una comparación detallada de cada uno, sus ventajas, desventajas y recomendaciones para su implementación.

Lectores de Proximidad

Los lectores de proximidad utilizan tarjetas o llaveros que, al acercarse al lector, permiten o deniegan el acceso sin necesidad de contacto físico. Funcionan mediante tecnología RFID, donde el lector emite una señal que activa un chip en la tarjeta, transmitiendo la información almacenada.

Ventajas:

- Facilidad de uso: Los usuarios solo necesitan acercar la tarjeta al lector para obtener acceso.

- Rapidez: El proceso de autenticación es casi instantáneo.

- Costo: Generalmente, las tarjetas y los lectores son económicos.

Desventajas:

- Pérdida o robo de tarjetas: Si una tarjeta se pierde o es robada, puede ser utilizada por personas no autorizadas.

- Clonación: Algunas tarjetas de proximidad pueden ser clonadas, comprometiendo la seguridad.

Ejemplo de producto:

Lector Proximidad PROXPOINT HID (6005BGB00) es un dispositivo compacto y eficiente para control de acceso en entornos corporativos.

Lectores Biométricos

Los lectores biométricos autentican la identidad de una persona mediante características físicas únicas, como huellas dactilares, reconocimiento facial o iris. Esta tecnología ha ganado popularidad debido a su alta seguridad y precisión.

Ventajas:

- Alta seguridad: Las características biométricas son únicas para cada individuo, lo que dificulta la suplantación.

- Eliminación de credenciales físicas: No es necesario portar tarjetas o recordar contraseñas.

- Auditoría precisa: Registro detallado de quién accede y cuándo.

Desventajas:

- Costo: Los dispositivos biométricos suelen ser más caros que otros métodos.

- Privacidad: Algunos usuarios pueden tener reservas sobre el almacenamiento de sus datos biométricos.

- Condiciones ambientales: Factores como suciedad, humedad o lesiones pueden afectar la precisión de la lectura.

Ejemplo de producto:

El Lector Biométrico DSK1T341CMFW-p ofrece autenticación mediante huella dactilar y reconocimiento facvial proporcionando un alto nivel de seguridad para instalaciones sensibles.

Lectores de PIN

Los lectores de PIN requieren que los usuarios ingresen un código numérico para obtener acceso. Este método es uno de los más tradicionales en sistemas de control de acceso.

Ventajas:

- Simplicidad: Fácil de implementar y usar.

- Costo: Generalmente, los teclados numéricos son económicos.

- Sin necesidad de dispositivos adicionales: No se requieren tarjetas o lectores especiales.

Desventajas:

- Seguridad limitada: Los PIN pueden ser compartidos o adivinados, especialmente si son simples.

- Olvido del PIN: Los usuarios pueden olvidar sus códigos, causando inconvenientes.

- Desgaste del teclado: El uso frecuente puede llevar al desgaste, revelando los números más utilizados.

Ejemplo de producto:

El Lector Biométrico F19 de ZK-AccessPRO combina autenticación por huella dactilar, tarjeta de proximidad y teclado, ofreciendo múltiples métodos de verificación en un solo dispositivo.

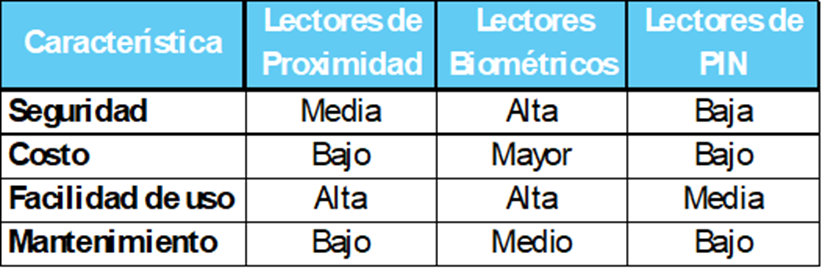

Comparación y Recomendaciones:

Recomendaciones:

- Entornos de alta seguridad: Optar por lectores biométricos debido a su precisión y dificultad de suplantación.

- Entornos de tráfico elevado: Los lectores de proximidad son ideales por su rapidez y facilidad de uso.

- Presupuesto limitado: Los lectores de PIN ofrecen una solución económica, aunque con menor seguridad.

Autenticación de múltiples factores: Para una seguridad óptima, se recomienda combinar dos o más métodos

Recursos Adicionales:

Para profundizar en el tema, se sugiere consultar los siguientes recursos:

- Artículo: Lectores en Control de Acceso. ¿Cómo escoger la mejor opción?

- Video: Configuración de lector biométrico SF300 con lector esclavo F12

Conclusión:

Al seleccionar el sistema de control de acceso adecuado, es esencial evaluar las necesidades específicas de la organización, el nivel de seguridad requerido y el presupuesto disponible. Una elección informada garantizará la protección de los activos y la seguridad de todos los ocupantes.